Все, що ви хотіли знати про відеореєстратори: Навіщо вони потрібні та як працюють

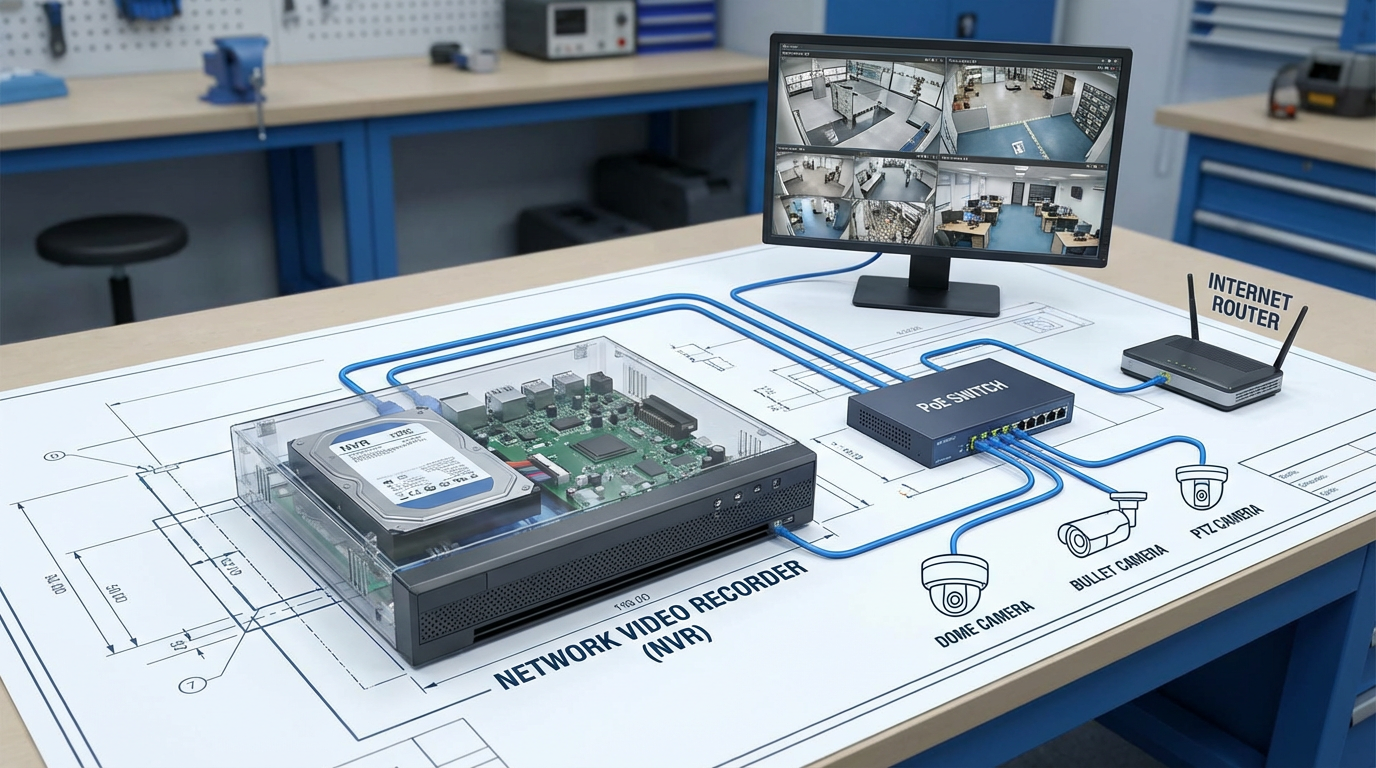

У сучасному світі безпеки особливу роль відіграють системи відеоспостереження. У центрі таких систем зазвичай стоїть відеореєстратор — пристрій, який забезпечує запис, зберігання та керування відео з камер спостереження. Незалежно від…